محافظت در مقابل خطرات ایمیل (۱)

مقدمه

می خواهیم ببینیم چرا نرم افزار ضدویروس بتنهایی برای محافظت سازمان شما در مقابل حمله ویروسهای کامپیوتری فعلی و آینده کافی نیست. علاوه بر اینها گاهی به ابزاری قوی برای بررسی محتوای ایمیلها برای حفاظت در مقابل حملات و ویروسهای ایمیل (منظور از ویروس ایمیل ویروسی است که از طریق ایمیل گسترش می یابد) و جلوگیری از نشت اطلاعات نیاز است. اما در هر صورت رعایت بعضی نکات همیشه توسط کاربران الزامی است.

شما می توانید مقالات ویروس و ضدویروس و طرزکار برنامه های ضدویروس را نیز مطالعه کنید.

خطرات ویروسهای ایمیل و اسبهای تروا

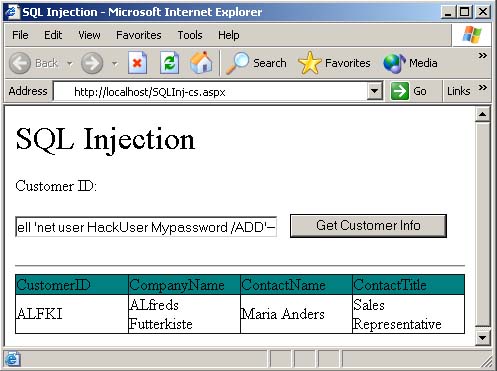

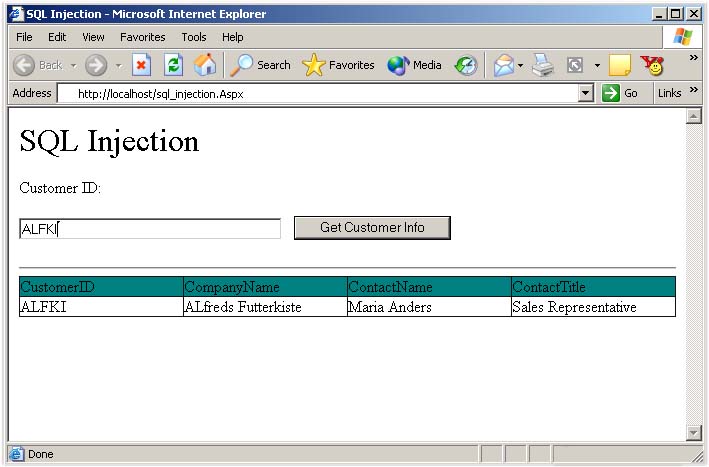

استفاده گسترده از ایمیل راه ساده ای را برای گسترش محتویات مضر در شبکه ها پیش روی هکرها قرار داده است. هکرها براحتی می توانند از حصار ایجاد شده توسط یک فایروال از طریق نقب زدن از راه پروتکل ایمیل عبور کنند، زیرا فایروال محتویات ایمیل را بررسی نمی کند. CNN در ژانویه ۲۰۰۴ گزارش داد که ویروس MyDoom هزینه ای در حدود ۲۵۰ میلیون دلار را بدلیل آسیب های وارده و هزینه های پشتیبانی فنی بر شرکتها تحمیل کرده است، این در حالیست که NetworkWorld هزینه های مقابله با Blaster، SoBig.F، Wechia و سایر ویروسهای ایمیل تا سپتامبر ۲۰۰۳ را تنها برای شرکتهای ایالات متحده ۳/۵ میلیارد دلار ذکر کرد. (یعنی عدد ۳۵ با هشت تا صفر جلوش!!!)

بعلاوه، از ایمیل برای نصب اسبهای تروا استفاده می شود که مشخصاً سازمان شما را برای بدست آوردن اطلاعات محرمانه یا بدست گیری کنترل سرورتان، هدف می گیرند. این ویروسها که خبرگان امنیت از آنها بعنوان ویروسهای جاسوسی یاد می کنند، ابزار قدرتمندی در جاسوسی صنعتی بشمار میروند! یک مورد آن حمله ایمیلی به شبکه مایکروسافت در اکتبر۲۰۰۰ است که یک سخنگوی شرکت مایکروسافت از آن بعنوان “یک عمل جاسوسی ساده و تمیز” یاد کرد. برطبق گزارشها، شبکه مایکروسافت توسط یک تروای backdoor که به یک کاربر شبکه توسط ایمیل ارسال شده بود، هک شد.