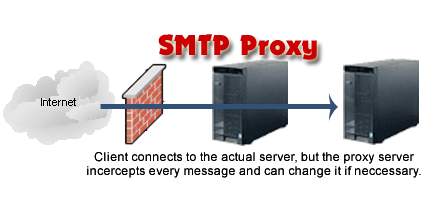

کاربرد پراکسی در امنیت شبکه (۲)

در مقایسه فایروالها، ما مفهومی از پراکسی ارائه میدهیم و

پراکسی را از فیلترکننده بستهها متمایز میکنیم. با

پیشزمینهای که از پراکسی در

شماره قبل بیان کردیم، میتوانیم در اینجا مزایای

پراکسیها بعنوان ابزاری برای امنیت را لیست کنیم:

·

با مسدود کردن روشهای معمول مورد استفاده در حملهها، هککردن

شبکه شما را مشکلتر میکنند.

·

با پنهان کردن جزئیات سرورهای شبکه شما از اینترنت عمومی،

هککردن شبکه شما را مشکلتر میکنند.

·

با جلوگیری از ورود محتویات ناخواسته و نامناسب به شبکه شما،

استفاده از پهنای باند شبکه را بهبود میبخشند.

·

با ممانعت از یک هکر برای استفاده از شبکه شما بعنوان نقطه

شروعی برای حمله دیگر، از میزان این نوع مشارکت میکاهند.

·

با فراهمآوردن ابزار و پیشفرضهایی برای مدیر شبکه شما که

میتوانند بطور گستردهای استفاده شوند، میتوانند مدیریت شبکه

شما را آسان سازند.

بطور مختصر میتوان این مزایا را اینگونه بیان کرد؛ پراکسیها

به شما کمک میکنند که شبکهتان را با امنیت بیشتر، موثرتر و

اقتصادیتر مورد استفاده قرار دهید. بهرحال در ارزیابی یک

فایروال، این مزایا به فواید اساسی تبدیل میشوند که توجه جدی

را میطلبند.

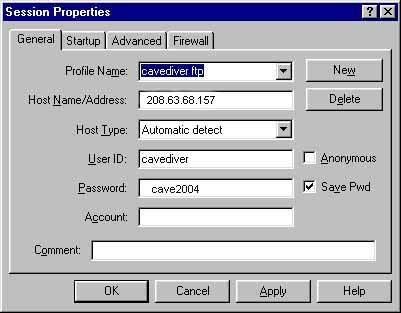

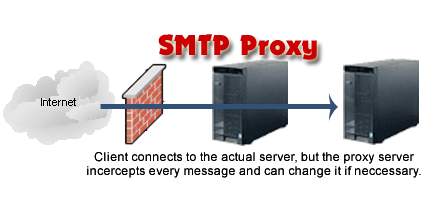

برخی انواع پراکسی